Phishing État de l’Art des solutions du marché

Phishing État de l’Art des solutions du marché

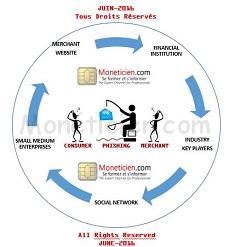

Au cours de ces derniers jours, au moins deux établissements financiers français ont été ciblés par une cyberattaque de type phishing. Mais pas seulement, un organisme sous la tutelle de l’État français et deux grands comptes du eCommerce étaient également au menu des fraudeurs. « Phishing État de l’art des solutions du marché » est notre dernier volet consacré à ce sujet.

A l’approche de l’été, les entreprises connaissent une période de vulnérabilités plus importantes. Elle est causée notamment par une diminution de ses effectifs (départs en congés) et un passage de témoin non optimisé dans le secteur clé de la « surveillance de la fraude » . Deux facteurs qui augmentent l’exposition aux risques pour l’entreprise. Si on ajoute la fréquence plus importante et un meilleur ciblage des cyberattaques par les fraudeurs, année après année, le phishing conserve son attractivité comme étant une méthode de fraude efficiente et bon marché.

C’est notre dossier de la semaine, dont vous trouverez ci-dessous le sommaire incluant notre troisième et dernier volet, intitulé « Phishing État de l’art des solutions du marché » :

- Définition du Phishing (Définition du Phishing, une pêche souvent miraculeuse),

- Chiffres clés (Définition du Phishing, une pêche souvent miraculeuse),

- Sources et méthodologies (Phishing, une fraude bon marché sponsorisée par le eCommerce),

- Les réponses du marché

- Analyse du phishing par courriel

- La prévention et l’éducation clients, meilleures alliées contre le phishing

- Le couple identifiant / mot de passe, la solution de tous les dangers

- Les autres approches du marché

- Analyse du phishing par courriel

- Conclusion

Quelles réponses aux menaces par Phishing

Analyse du phishing par courriel

A titre d’illustration, les clients de la société Apple ont reçu le vendredi 10 juin 2016 en fin d’après-midi, un courriel leur indiquant que leur compte arrivait à expiration sous 48 heures (cf. ci-dessous) : « Il est impératif d’effectuer une vérification de vos information dès à présent, sans quoi votre compte sera supprimé. Cliquez simplement sur le lien ci-dessous et ouvrez un session à l’aide de votre Apple ID et votre mot de passe » .

Vous venez de terminer la partie en lecture libre de l’article, la suite est réservée à nos adhérents. (nous contacter en renseignant le formulaire en bas de page pour adhérer à notre association).

Bas de page de l’article « Phishing État de l’Art des solutions du marché » .

Très bonne lecture à nos cotés.

La Rédaction

MONETICEN.COM – All Rights Reserved – Tous Droits Réservés

English Readers : This page is entirely protected by the « Digital Millennium Copyright Act » applying in the USA. Articles 1, 2 and 3 from « The Computer Misuse Act » in the UK are also applying . We daily monitor all trafic of our website and register all suspect activities in order to provide sufficient proofs. Read our « Legal Notice » for further details.

Lecteurs francophones : Cette page est protégée par la législation française des codes de la « Propriété intellectuelle » , de la « Confiance dans l’Économie Numérique » et du « Code Pénal » . Nous scannons quotidiennement le trafic sur notre site et enregistrons toute activité suspecte pour une production de preuves devant la justice. Tout contrevenant s’expose à des poursuites judiciaires. Pour plus d’informations, consultez notre page « Infos Légales« .

[contact_form]